Jak zabezpieczyć przed atakami panel administracyjny WordPress

Bardzo szerokie możliwości systemu CMS WordPress sprawiły, że jest on obecnie najbardziej popularnym systemem zarządzania treściami. Łatwa obsługa sprawia, że przyciąga on bardzo szeroką rzeszę użytkowników, od tych zaawansowanych zaczynając, a kończąc na deweloperach z długoletnim doświadczeniem.

Popularność WordPress nie tylko przyciąga, każdego dnia, nowych użytkowników, ale i dużą ilość hakerów, którzy próbują włamać się na strony z tym systemem.

Jednym z wektorów ataku na CMS WordPress jest panel administracyjny. W tym artykule pokazujemy jak zabezpieczyć się przed tego typu atakami.

Używaj mocnych haseł

W TyrantsThem jesteśmy wokalnymi adwokatami stosowania mocnych haseł w całej przestrzeni naszego cyfrowego życia. Ta zasada tyczy się, oczywiście, także panelu administracyjnego. Najczęstszymi błędami związanymi z hasłami jest ich słabe dobranie — zbyt proste hasła znajdują się na listach haseł, używanych przez hakerów, lub mogą zostać w prosty sposób złamane przez cracker'y haseł. Drugim z najczęstszych błędów jest używanie tych samych haseł na różnych stronach. W przypadku wycieku na jednej stronie hakerzy mogą mieć dostęp do wszystkich innych, na których zostało zastosowane to samo hasło.

Oba z tych problemów rozwiązują managery haseł typu LastPass, czy 1Password.

Zaimplementuj ochronę hasłem

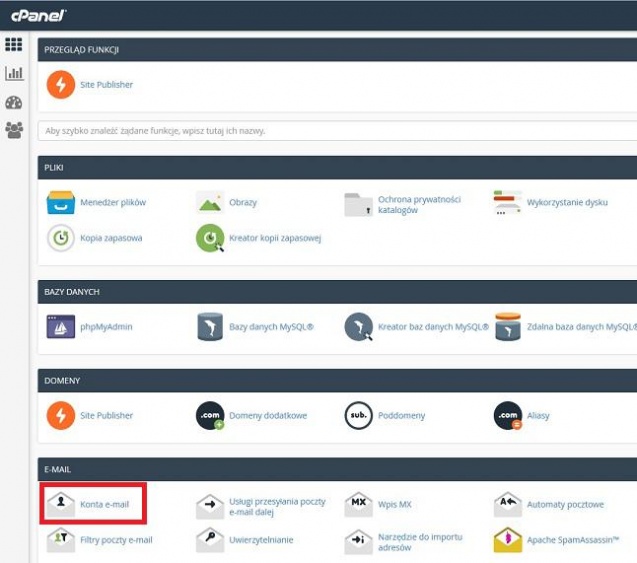

Ustaw dodatkowe haseła dostępu do folderów znajdujących się na serwerach. Można tego dokonać logując się do cPanel na hostingu, z którego korzystamy, a następnie klikając Ochrona prywatności katalogów. Następnie powinniśmy wyszukać folder public_html/www, ustawić hasło i zapisać zmiany.

Dodaj weryfikację dwuetapową logowania

Obecnie z możliwością weryfikacji dwuetapowej spotykamy się praktycznie zawsze w przypadkach stron związanymi z transakcjami finansowymi. Taką możliwość istnieje także w przypadku CMS-a WordPress.

Zainstaluj aplikację Google Authenticator na telefonie, a także ściągnij, zainstaluj i aktywuj plugin o tej samej nazwie. Ustaw czas, w jakim wygenerowany kod będzie aktywny i zapisz ustawienia. Zsynchronizuj konto z telefonem. Po zakończeniu tego procesu do strony logowania zostanie dodane dodatkowe pole Google Authenticator'a.

Używaj SSL

SSL pomaga w bezpiecznym przesyłaniu danych przy pomocy szyfrowania. Obecnie jest to standard i jest właściwie nieodłączną częścią stron internetowych.

Certyfikat może zostać zakupiony lub wygenerowany za darmo przy pomocy Let's Encrypt (często jest też dostarczany za darmo przez firmy hostingowe).

Dodaj poniższy kod do pliku wp-config.php by wymusić używanie https:

define('FORCE_SSL_ADMIN', true);

Innym rozwiązaniem jest znalezienie odpowiedniego pluginu, który zajmie się konfiguracją, jeśli nie posiadamy odpowiedniej wiedzy programistycznej.

Zainstaluj Firewall Aplikacji Webowych (Web Application Firewall)

Istnieje seria Firewall'i Aplikacji Webowych, które mogą pomóc zatrzymać znane ataki, takie jak iniekcja kodu. Aplikacje WAF pomogą w monitorowaniu ruchu i blokowaniu tego niebezpiecznego.

Ustaw limit nieudanych prób logowania

Jeśli nie ustawimy limitu nieudanych prób logowania, będziemy narażeni na próby ataków. Hakerzy korzystają z automatycznych systemów wykorzystujących listy i generatory haseł, które wykonują niestrudzenie próby logowania do czasu, aż znajdą użyte hasło.

Na szczęście na rynku istnieją pluginy, które są w stanie skutecznie mitygować ten typ ataku, ograniczając liczbę błędnych prób, jakie możemy wykonać podczas logowania się do systemu.

Wyłącz podpowiedzi przy logowaniu

Podczas wykonania błędnej próby logowania użytkownik informowany jest, które z wprowadzonych pól było błędne. Wyłączenie tej funkcjonalności może utrudnić włamanie się do systemu.

Aby tego dokonać powinniśmy dodać poniższy kod do pliku functions.php:

function no_wordpress_errors(){

return 'Something is wrong!';

}

add_filter( 'login_errors', 'no_wordpress_errors' );

Daj dostęp jedynie wybranym adresom IP

Dostęp do panelu administratora może zostać ograniczony do specyficznych adresów IP.

By tego dokonać należy dodać poniższy kod do pliku .htaccess. W polach xx.xx.xx.xxx powinniśmy użyć adresu IP komputera, z którego korzystamy:

AuthUserFile /dev/null

AuthGroupFile /dev/null

AuthName "WordPress Admin Access Control"

AuthType Basic

order deny,allow

deny from all

# Dodaj do whitelisty swój adres IP

allow from xx.xx.xx.xxx

# Kolejny adres IP

allow from xx.xx.xx.xxx

Należy z tej opcji korzystać z rozwagą, pamiętając, że możemy zablokować samym sobie dostęp do plików (np. w przypadku, gdy nie będziemy mieli możliwości z korzystania z komputera o IP, któremu daliśmy dostęp).

Użyj niestandardowych stron logowania i rejestracji

Istnieją złośliwe skrypty, które wykorzystują znajomość standardowych formularzy loginu i rejestracji do wykonywania automatycznych ataków. Użycie niestandardowych pól może skutecznie temu zapobiec.

Zawsze używaj najnowszej wersji WordPress'a

Rdzeń WordPress'a jest regularnie aktualizowany. Aktualizacje często zawierają łatki bezpieczeństwa, które mają na celu zabezpieczyć system przed ostatnio odkrytymi bugami.

Jak najszybsze aktualizacje rdzenia WordPress, ale i wszystkich użytych pluginów i motywów to bardzo ważny aspekt dbania o cyberbezpieczeństwo naszej strony.